Immaġina li tiftaħ email li tidher ordinarja, u fil-mument ta’ wara, il-kont bankarju tiegħek ikun vojt. Jew inkella tkun qed tfittex fuq l-internet meta l-iskrin tiegħek jissakkar u jidher messaġġ ta’ fidwa. Dawn ix-xeni mhumiex films tax-xjenza fittizja, iżda eżempji mill-ħajja reali ta’ attakki ċibernetiċi. F’din l-era tal-Internet ta’ kollox, l-Internet mhux biss huwa pont konvenjenti, iżda wkoll post fejn il-hackers jistgħu jfittxuh. Mill-privatezza personali sas-sigrieti korporattivi sas-sigurtà nazzjonali, l-Attakki ċibernetiċi huma kullimkien, u l-qawwa makakka u distruttiva tagħhom hija tal-biża’. Liema attakki qed jhedduna? Kif jaħdmu, u x’għandu jsir dwar dan? Ejja nagħtu ħarsa lejn tmienja mill-aktar attakki ċibernetiċi komuni, li jeħduk f’dinja kemm familjari kif ukoll mhux familjari.

Malware

1. X'inhu Malware? Il-malware huwa programm malizzjuż iddisinjat biex jagħmel ħsara, jisraq, jew jikkontrolla s-sistema ta' utent. Jidħol bil-moħbi fl-apparati tal-utent permezz ta' rotot li jidhru innoċwi bħal annessi tal-email, aġġornamenti tas-softwer moħbija, jew downloads illegali ta' websajts. Ladarba jkun qed jaħdem, il-malware jista' jisraq informazzjoni sensittiva, jikkripta d-dejta, iħassar fajls, jew saħansitra jibdel l-apparat f'"pupazz" ta' attakkant.

2. Tipi komuni ta' malware

Virus:Imwaħħal ma' programmi leġittimi, wara li jaħdem, jirreplika ruħu waħdu, jinfetta fajls oħra, li jirriżulta f'degradazzjoni tal-prestazzjoni tas-sistema jew telf ta' dejta.

Dudu:Jista' jippropaga b'mod indipendenti mingħajr programm ospitanti. Huwa komuni li jinfirex waħdu permezz ta' vulnerabbiltajiet tan-netwerk u jikkonsma riżorsi tan-netwerk. Trojan: Jagħmel tabirruħu bħala softwer leġittimu biex iġiegħel lill-utenti jinstallaw backdoor li jista' jikkontrolla apparati mill-bogħod jew jisraq id-dejta.

Spyware:Monitoraġġ sigriet tal-imġieba tal-utent, reġistrazzjoni tat-tasti jew tal-istorja tal-browsing, ħafna drabi użat biex jisirqu passwords u informazzjoni dwar il-kontijiet bankarji.

Ransomware:L-illokkjar ta' apparat jew dejta kriptata għal fidwa biex jinfetaħ kien partikolarment rampanti f'dawn l-aħħar snin.

3. Propagazzjoni u Ħsara Il-Malware ġeneralment jinfirex permezz ta’ mezzi fiżiċi bħal emails ta’ phishing, Malvertising, jew USB keys. Il-ħsara tista’ tinkludi tnixxija ta’ dejta, ħsara fis-sistema, telf finanzjarju, u anke t-telf tar-reputazzjoni korporattiva. Pereżempju, il-malware Emotet tal-2020 sar ħolma kerha għas-sigurtà tal-intrapriżi billi infetta miljuni ta’ apparati madwar id-dinja permezz ta’ dokumenti tal-Office moħbija.

4. Strateġiji ta' prevenzjoni

• Installa u aġġorna regolarment is-softwer tal-antivirus biex jiskennja għal fajls suspettużi.

• Evita li tikklikkja fuq links mhux magħrufa jew li tniżżel softwer minn sorsi mhux magħrufa.

• Agħmel backup tad-dejta importanti regolarment biex tevita telf irriversibbli kkawżat minn ransomware.

• Ippermetti l-firewalls biex jirrestrinġu l-aċċess mhux awtorizzat għan-netwerk.

Ransomware

1. Kif jaħdem ir-Ransomware Ir-Ransomware huwa tip speċjali ta' malware li jissakkar speċifikament l-apparat ta' utent jew jikkripta dejta kritika (eż. dokumenti, databases, kodiċi tas-sors) sabiex il-vittma ma tkunx tista' taċċessaha. L-attakkanti tipikament jitolbu ħlas f'kriptomuniti diffiċli biex jiġu traċċati bħal bitcoin, u jheddu li jeqirdu d-dejta b'mod permanenti jekk il-ħlas ma jsirx.

2. Każijiet Tipiċi

L-attakk tal-Colonial Pipeline fl-2021 xokkja lid-dinja. Ir-ransomware DarkSide kripta s-sistema ta’ kontroll tal-pipeline ewlieni tal-fjuwil fuq il-Kosta tal-Lvant tal-Istati Uniti, u kkawża li l-provvista tal-fjuwil tiġi interrotta u l-attakkanti talbu fidwa ta’ $4.4 miljun. Dan l-inċident kixef il-vulnerabbiltà tal-infrastruttura kritika għar-ransomware.

3. Għaliex ir-ransomware huwa daqshekk fatali?

Ħabi għoli: Ir-ransomware spiss jinfirex permezz tal-inġinerija soċjali (eż., jaħbi bħala emails leġittimi), u dan jagħmilha diffiċli għall-utenti biex jidentifikawh.

Tixrid rapidu: Billi jisfrutta l-vulnerabbiltajiet tan-netwerk, ir-ransomware jista' jinfetta malajr diversi apparati f'intrapriża.

Irkupru diffiċli: Mingħajr backup validu, il-ħlas tal-fidwa jista' jkun l-unika għażla, iżda jista' ma jkunx possibbli li d-dejta tiġi rkuprata wara li titħallas il-fidwa.

4. Miżuri Difensivi

• Agħmel backup tad-dejta offline regolarment biex tiżgura li d-dejta kritika tkun tista' tiġi rrestawrata malajr.

• Ġiet skjerata sistema ta' Sejbien u Rispons tal-Endpoint (EDR) biex timmonitorja mġiba anormali f'ħin reali.

• Ħarreġ lill-impjegati biex jidentifikaw l-emails ta' phishing sabiex ma jsirux vetturi ta' attakk.

• Irranġa l-vulnerabbiltajiet tas-sistema u tas-softwer fil-ħin biex tnaqqas ir-riskju ta' intrużjoni.

Phishing

1. In-Natura tal-Phishing

Il-phishing huwa tip ta' attakk ta' inġinerija soċjali fejn attakkant, li jagħmel tabirruħu li hu entità fdata (bħal bank, pjattaforma tal-kummerċ elettroniku, jew kollega), jikkaġuna lill-vittma biex tiżvela informazzjoni sensittiva (bħal passwords, numri ta' karti ta' kreditu) jew tikklikkja fuq link malizzjuż permezz ta' email, messaġġ testwali, jew messaġġ instantanju.

2. Formoli Komuni

• Phishing bl-email: Emails uffiċjali foloz biex iħajru lill-utenti jidħlu f'websajts foloz u jdaħħlu l-kredenzjali tagħhom.

Spear Phishing: Attakk imfassal apposta mmirat lejn individwu jew grupp speċifiku b'rata ta' suċċess ogħla.

• Smishing: Tibgħat notifiki foloz permezz ta' messaġġi testwali biex tħajjar lill-utenti jikklikkjaw fuq links malizzjużi.

• Vishing: tippretendi li int awtorità fuq it-telefon biex tikseb informazzjoni sensittiva.

3. Perikli u Effetti

L-attakki ta’ phishing huma rħas u faċli biex jiġu implimentati, iżda jistgħu jikkawżaw telf kbir. Fl-2022, it-telf finanzjarju globali minħabba attakki ta’ phishing ammonta għal biljuni ta’ dollari, li involva kontijiet personali misruqa, ksur ta’ dejta korporattiva, u aktar.

4. Strateġiji ta' Tlaħħija

• Iċċekkja mill-ġdid l-indirizz tal-mittent għal żbalji tipografiċi jew ismijiet ta' dominji mhux tas-soltu.

• Ippermetti l-awtentikazzjoni b'ħafna fatturi (MFA) biex tnaqqas ir-riskju anke jekk il-passwords jiġu kompromessi.

• Uża għodod kontra l-phishing biex tiffiltra emails u links malizzjużi.

• Agħmel taħriġ regolari dwar l-għarfien tas-sigurtà biex tissaħħaħ il-viġilanza tal-persunal.

Theddida Persistenti Avvanzata (APT)

1. Definizzjoni ta' APT

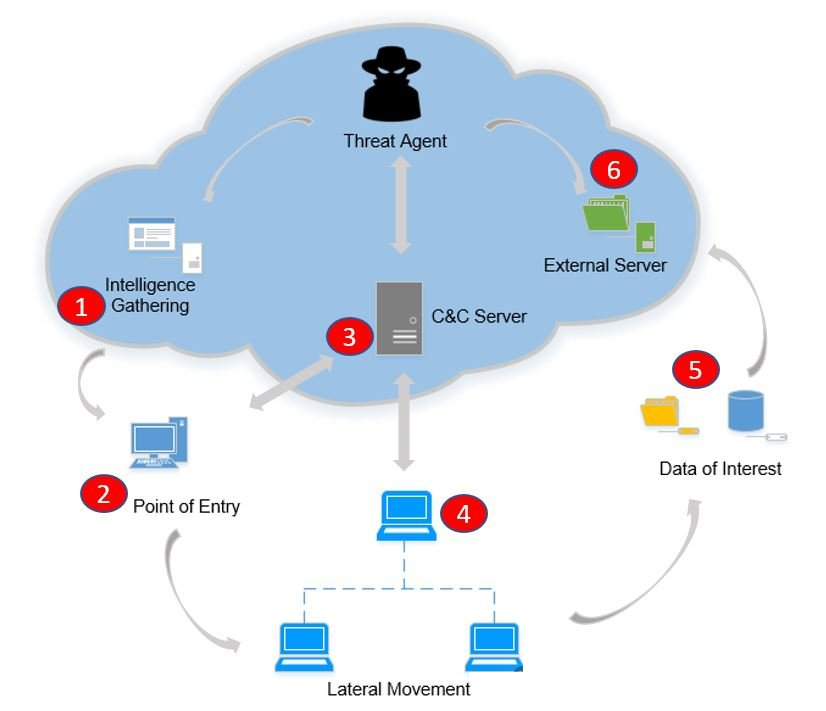

Theddida persistenti avvanzata (APT) hija attakk ċibernetiku kumpless u fit-tul, ġeneralment imwettaq minn gruppi ta' hackers fil-livell statali jew gangs kriminali. L-attakk APT għandu mira ċara u grad għoli ta' adattament. L-attakkanti jinfiltraw permezz ta' diversi stadji u joqogħdu moħbija għal żmien twil biex jisirqu dejta kunfidenzjali jew jagħmlu ħsara lis-sistema.

2. Fluss tal-Attakk

Intrużjoni inizjali:Li tikseb dħul permezz ta' emails ta' phishing, exploits, jew attakki tal-katina tal-provvista.

Stabbilixxi bażi soda:Daħħal bibien ta' wara biex iżżomm aċċess fit-tul.

Moviment Laterali:mifruxa fin-netwerk fil-mira biex tikseb awtorità ogħla.

Serq ta' Dejta:L-estrazzjoni ta' informazzjoni sensittiva bħal proprjetà intellettwali jew dokumenti ta' strateġija.

Għatti t-Traċċa:Ħassar il-log biex taħbi l-attakk.

3. Każijiet Tipiċi

L-attakk ta' SolarWinds fl-2020 kien inċident klassiku tal-APT fejn il-hackers ħawlu kodiċi malizzjuż permezz ta' attakk tal-katina tal-provvista, li affettwa eluf ta' negozji u aġenziji governattivi madwar id-dinja u serqu ammonti kbar ta' dejta sensittiva.

4. Punti Difensivi

• Implimenta sistema ta' skoperta ta' intrużjoni (IDS) biex timmonitorja t-traffiku anormali tan-netwerk.

• Infurza l-prinċipju tal-inqas privileġġ biex tillimita l-moviment laterali tal-attakkanti.

• Agħmel verifiki tas-sigurtà regolari biex tiskopri backdoors potenzjali.

• Aħdem ma' pjattaformi ta' intelliġenza dwar it-theddid biex taqbad l-aħħar xejriet ta' attakki.

Attakk ta' Raġel fin-Nofs (MITM)

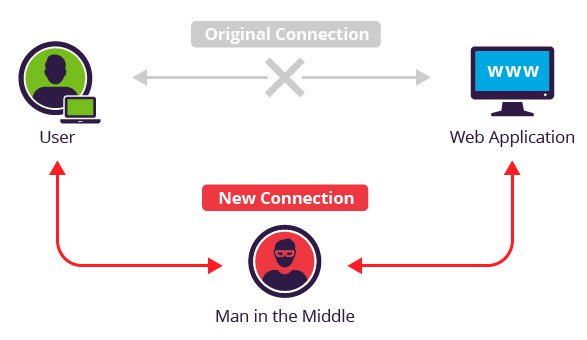

1. Kif jaħdmu l-attakki Man-in-the-middle?

Attakk man-in-the-middle (MITM) iseħħ meta attakkant idaħħal, jinterċetta, u jimmanipula trasmissjonijiet ta' dejta bejn żewġ partijiet li jkunu qed jikkomunikaw mingħajr ma jkunu jafu bihom. Attakant jista' jisraq informazzjoni sensittiva, jimmanipula d-dejta, jew jimpersonifika parti għal frodi.

2. Formoli Komuni

• Spoofing tal-Wi-Fi: L-attakkanti joħolqu hotspots tal-Wi-Fi foloz biex iħajru lill-utenti jikkonnettjaw sabiex jisirqu d-dejta.

Spoofing tad-DNS: tbagħbis ta' mistoqsijiet tad-DNS biex jidderieġi lill-utenti lejn websajts malizzjużi.

• Ħtif ta' SSL: Falsifikazzjoni ta' ċertifikati SSL biex jinterċettaw traffiku kriptat.

• Ħtif tal-imejls: Interċettazzjoni u tbagħbis tal-kontenut tal-imejls.

3. Perikli

L-attakki MITM joħolqu theddida sinifikanti għas-sistemi bankarji online, tal-kummerċ elettroniku, u tat-telexogħol, li jistgħu jwasslu għal kontijiet misruqa, tranżazzjonijiet imblukkati, jew esponiment ta' komunikazzjonijiet sensittivi.

4. Miżuri Preventivi

• Uża websajts HTTPS biex tiżgura li l-komunikazzjoni tkun kriptata.

• Evita li tikkonnettja ma' Wi-Fi pubbliku jew li tuża VPNS biex tikkripta t-traffiku.

• Ippermetti servizz ta' riżoluzzjoni DNS sigur bħal DNSSEC.

• Iċċekkja l-validità taċ-ċertifikati SSL u oqgħod attent għal twissijiet ta' eċċezzjoni.

Injezzjoni SQL

1. Mekkaniżmu ta' Injezzjoni SQL

L-injezzjoni SQL hija attakk ta' injezzjoni ta' kodiċi fejn attakkant idaħħal stqarrijiet SQL malizzjużi fl-oqsma tal-input ta' applikazzjoni tal-Web (eż., kaxxa tal-login, bar tat-tiftix) biex iqarraq bid-database biex tesegwixxi kmandi illegali, u b'hekk tisraq, tbagħbas jew tħassar id-dejta.

2. Prinċipju ta' Attakk

Ikkunsidra l-mistoqsija SQL li ġejja għal formola ta' login:

L-attakkant jidħol:

Il-mistoqsija ssir:

Dan jevita l-awtentikazzjoni u jippermetti lill-attakkant jidħol.

3. Perikli

L-injezzjoni SQL tista’ twassal għal tnixxija tal-kontenut tad-database, serq tal-kredenzjali tal-utent, jew saħansitra teħid ta’ kontroll ta’ sistemi sħaħ. Il-ksur tad-dejta ta’ Equifax fl-2017 kien marbut ma’ vulnerabbiltà ta’ injezzjoni SQL li affettwat l-informazzjoni personali ta’ 147 miljun utent.

4. Difiżi

• Uża mistoqsijiet parametrizzati jew stqarrijiet prekompilati biex tevita li tikkatena direttament l-input tal-utent.

• Implimenta l-validazzjoni u l-iffiltrar tal-input biex tirrifjuta karattri anomali.

• Irrestrinġi l-permessi tad-database biex tevita li l-attakkanti jwettqu azzjonijiet perikolużi.

• Skennja regolarment l-applikazzjonijiet tal-Web għal vulnerabbiltajiet u żid ir-riskji tas-sigurtà.

Attakki DDoS

1. In-Natura tal-Attakki DDoS

Attakk ta' Ċaħda Distribwita ta' Servizz (DDoS) jibgħat talbiet massivi lis-server fil-mira billi jikkontrolla numru kbir ta' bots, li jeżawrixxi l-bandwidth, ir-riżorsi tas-sessjoni jew il-qawwa tal-kompjuters tiegħu, u jagħmel lill-utenti normali ma jistgħux jaċċessaw is-servizz.

2. Tipi Komuni

• Attakk kontra t-traffiku: tibgħat numru kbir ta' pakketti u timblokka l-bandwidth tan-netwerk.

• Attakki dwar il-protokolli: Jisfruttaw il-vulnerabbiltajiet tal-protokoll TCP/IP biex jeżawrixxu r-riżorsi tas-sessjoni tas-server.

• Attakki fis-saff tal-applikazzjoni: Jipparalizzaw is-servers tal-Web billi jimpersonaw talbiet leġittimi tal-utenti.

3. Każijiet Tipiċi

L-attakk Dyn DDoS fl-2016 uża l-botnet Mirai biex iwaqqa’ diversi websajts ewlenin inklużi Twitter u Netflix, u enfasizza r-riskji tas-sigurtà tal-apparati tal-IoT.

4. Strateġiji ta' Tlaħħija

• Implimenta servizzi ta' protezzjoni DDoS biex tiffiltra t-traffiku malizzjuż.

• Uża netwerk ta' Twassil ta' Kontenut (CDN) biex tqassam it-traffiku.

• Ikkonfigura l-bilanċjaturi tat-tagħbija biex iżżid il-kapaċità tal-ipproċessar tas-server.

• Immonitorja t-traffiku tan-netwerk biex tiskopri u tirrispondi għall-anomaliji fil-ħin.

Theddid minn Ġewwa

1. Definizzjoni ta' Theddida minn Ġewwa

It-theddid minn ġewwa jiġi minn utenti awtorizzati (eż. impjegati, kuntratturi) fi ħdan organizzazzjoni li jistgħu jabbużaw mill-privileġġi tagħhom minħabba attakki malizzjużi, negliġenti, jew manipulati minn attakkanti esterni, li jirriżultaw f'tnixxija ta' dejta jew ħsara fis-sistema.

2. Tip ta' Theddida

• Ħaddiema minn ġewwa malizzjużi: Jisirqu d-dejta intenzjonalment jew jikkompromettu s-sistemi għall-profitt.

• Impjegati negliġenti: Minħabba nuqqas ta' għarfien dwar is-sigurtà, tħaddim ħażin iwassal għal esponiment għall-vulnerabbiltà.

• Kontijiet maħtufa: L-attakkanti jikkontrollaw kontijiet interni permezz ta’ phishing jew serq ta’ kredenzjali.

3. Perikli

It-theddid minn ġewwa huwa diffiċli biex jiġi skopert u jista' jaqbeż il-firewalls tradizzjonali u s-sistemi ta' skoperta ta' intrużjonijiet. Fl-2021, kumpanija tat-teknoloġija magħrufa tilfet mijiet ta' miljuni ta' dollari minħabba li impjegat intern xerred il-kodiċi tas-sors.

4. Miżuri Difensivi Solidi

• Implimenta arkitettura ta' fiduċja żero u verifika t-talbiet kollha għall-aċċess.

• Immonitorja l-imġiba tal-utent biex tiskopri operazzjonijiet anormali.

• Agħmel taħriġ regolari dwar is-sigurtà biex ittejjeb l-għarfien tal-persunal.

• Limita l-aċċess għal dejta sensittiva biex tnaqqas ir-riskju ta’ tnixxija.

Ħin tal-posta: 26 ta' Mejju 2025